上周五密碼管理器廠商LastPass透露其云存儲設施遭黑客入侵��,大量客戶保險庫敏感數(shù)據(jù)疑遭泄露����。

這是LastPass自今年年初以來披露的第二起安全事件����,此前該公司曾在8月份確認黑客使用泄露的開發(fā)人員賬號訪問了其開發(fā)環(huán)境��。

根據(jù)LastPass的最新通告�,最新泄露事件中攻擊者使用的正是8月份從其開發(fā)人員環(huán)境中竊取的“云存儲訪問密鑰和雙存儲容器解密密鑰”訪問了Lastpass的云存儲設施��。

上個月LastPass曾發(fā)布8月份黑客攻擊事件的通告�,當時該公司首席執(zhí)行官卡里姆·圖巴(Karim Toubba)含糊其辭地表示黑客“僅獲得了客戶信息的某些元素”。在發(fā)送給客戶的電子郵件中���,Lastpass還證實攻擊者從其系統(tǒng)中竊取了專有技術信息和產(chǎn)品源代碼���。

在后續(xù)更新中,該公司還曾透露�,八月的網(wǎng)絡攻擊中,黑客在其系統(tǒng)中駐留(保持內(nèi)部訪問權)了四天�����。

到底哪些數(shù)據(jù)泄露了�?

LastPass首席執(zhí)行官Toubba表示:“攻擊者非法訪問了用戶的基本帳戶信息和相關元數(shù)據(jù)信息。包括公司名稱����、最終用戶名稱�、賬單地址���、電子郵件地址、電話號碼以及客戶訪問LastPass服務的IP地址���。(編者:此部分信息為明文未加密)”

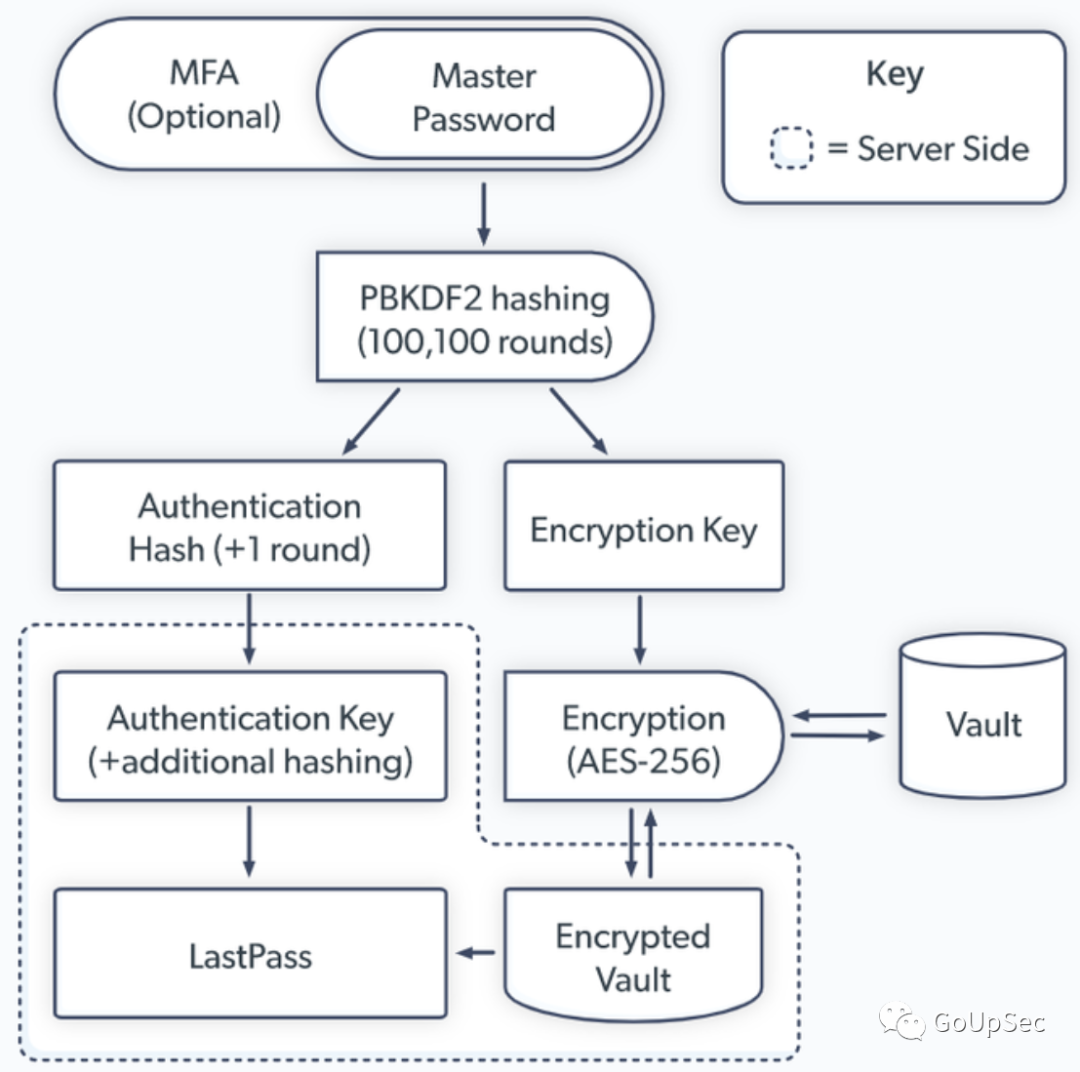

“攻擊者還從加密存儲容器中復制了客戶保險庫數(shù)據(jù)的備份��,保險庫數(shù)據(jù)以專有的二進制格式存儲�����,其中包含未加密的數(shù)據(jù)���,例如網(wǎng)站URL,以及完全加密的敏感字段�,例如網(wǎng)站用戶名和密碼,安全注釋和表單填寫的數(shù)據(jù)��?�!保ㄏ聢D虛線部分)

根據(jù)LastPass的說法�,泄露的用戶保險庫數(shù)據(jù)使用了256位AES加密保護,并且只能用用戶主密碼(Master Password)派生的唯一加密密鑰進行解密����。

Toubba表示����,用戶的主密碼永遠不會為LastPass所知���,它不會存儲在Lastpass的系統(tǒng)上����,并且LastPass也不會維護它����。

但LastPass客戶被警告說,攻擊者可能會試圖暴力破解他們的主密碼���,以訪問被盜的加密保管庫數(shù)據(jù)��。LastPass聲稱�����,如果用戶始終遵循LastPass推薦的密碼最佳實踐�,這將非常困難和耗時。

如果用戶設置了正確的主密碼����,則不用過于擔心,因為“使用常見密碼破解技術猜測主密碼需要數(shù)百萬年�����,”Toubba補充道:“您的保險庫數(shù)據(jù)���,例如用戶名和密碼,安全筆記����,附件,和表單填寫字段����,都基于LastPass的零知識架構進行了安全加密?�!?

為何引發(fā)全球用戶恐慌�?

LastPass的密碼管理軟件在全球擁有超過3300萬個人用戶和10萬家企業(yè)用戶,其用戶數(shù)據(jù)大規(guī)模泄露引發(fā)了全球性恐慌�����,甚至波及其他密碼管理器產(chǎn)品的用戶。

雖然LastPass宣稱泄露的是加密后的用戶數(shù)據(jù)庫����,黑客破解很困難。但慢霧科技創(chuàng)始人余弦認為用戶面臨的風險依然很高�����。他在推特上建議LastPass的企業(yè)用戶立刻更改在該密碼管理器中存儲過的賬戶密碼����,并警告說:

“根據(jù)官方披露的信息來看,至少虛線里的信息許多是泄露的��,包括Encrypted Vault��,這里面就有你那些最關鍵的密碼等隱私���。那么后面的游戲就變成:如果你的Master Password也被黑客知道了�,那就全完了...”

“黑客要知道你的Master Password是有方法的��,碰撞難度應該挺大�����,但如果通過其他泄漏源做分析,那就有一定概率可以知道�����。黑客之后可以玩概率統(tǒng)計游戲�����,反正LastPass用戶那么多...”

余弦進一步警告說:“更糟糕的是���,黑客還拿到了許多明文(用戶隱私)信息,”如:

余弦指出�,雖然之前推薦了1Password和Bitwarden,但不排除二者將來也有可能發(fā)生類似的數(shù)據(jù)泄露安全事故��,因此密碼管理器用戶應該提高警惕��,時刻做好響應的準備����。

密碼管理器

風險預防與緩解六大建議

GoUpSec咨詢多位安全專家后,總結了密碼管理器個人用戶的六大風險預防與緩解建議�����,如下:

-

如果可能����,只用開源且不能上傳服務器的密碼管理器(例如Keepass),或者關閉云同步功能(例如僅使用1Password的本地同步功能)��,避免使用瀏覽器插件等“方便的密碼管理器擴展功能”�����。該方法雖然會犧牲一些(團隊管理)功能和便利性���,但是對于個人用戶來說���,安全性更好�����。

-

設置一個足夠強大和獨特的主密碼(Master Password)���,并且單獨(物理)記錄和存放,不可以任何格式(包括圖片)存儲在任何聯(lián)網(wǎng)設備中�。

-

在密碼管理器中不要在明文區(qū)域存儲敏感信息。

-

給密碼管理器中存儲的密碼“加鹽”(密碼的一部分片段為密寫或者用符號代替的子密碼��,子密碼獨立于密碼管理器記錄和存儲)�����。

-

開啟密碼管理器的多因素認證��,并且使用硬件密鑰或APP認證程序等認證因素而不是短信密碼����。

-

面對類似LastPass的用戶數(shù)據(jù)泄露事件����,請立刻更改所有存儲在密碼管理器中的賬戶密碼���,并遵循以上安全建議。