信息來源:FreeBuf

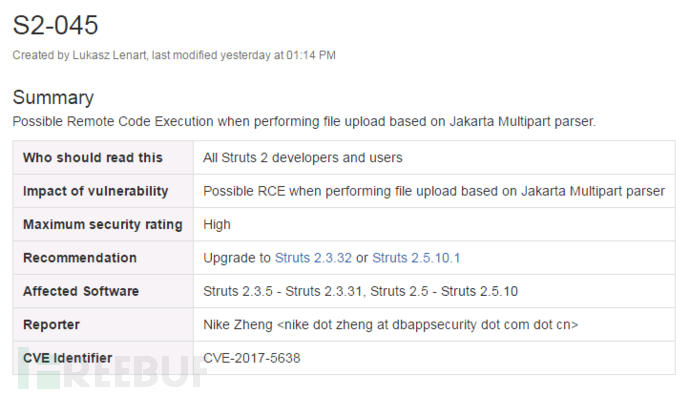

FreeBuf上次曝Struts 2的漏洞已經是半年多以前的事情了����。這次的漏洞又是個RCE遠程代碼執(zhí)行漏洞����。簡單來說�����,基于Jakarta Multipart解析器進行文件上傳時�����,利用漏洞可進行遠程代碼執(zhí)行����。 該漏洞由安恒信息Nike Zheng上報���。

Apache Struts是美國阿帕奇(Apache)軟件基金會負責維護的一個開源項目�����,是一套用于創(chuàng)建企業(yè)級Java Web應用的開源MVC框架�����。

漏洞編號

CVE-2017-5638

漏洞簡介

Struts使用的Jakarta解析文件上傳請求包不當���,當遠程攻擊者構造惡意的Content-Type,可能導致遠程命令執(zhí)行���。

實際上在default.properties文件中��,struts.multipart.parser的值有兩個選擇�����,分別是jakarta和pell(另外原本其實也有第三種選擇cos)����。其中的jakarta解析器是Struts 2框架的標準組成部分����。默認情況下jakarta是啟用的,所以該漏洞的嚴重性需要得到正視����。

影響范圍

Struts 2.3.5 – Struts 2.3.31

Struts 2.5 – Struts 2.5.10

修復方案

如果你正在使用基于Jakarta的文件上傳Multipart解析器����,請升級到Apache Struts 2.3.32或2.5.10.1版��;或者也可以切換到不同的實現文件上傳Multipart解析器�����。